网工面试题

持续更新中…

部分参考:https://blog.csdn.net/qq_65150735/article/details/139648347

前言3W1H方法

开始先介绍一下这个是什么,再介绍应用场景,再介绍为什么选择这个,最后再回答怎么做这个

1234What 什么Where 在哪里Why 为什么How 怎么做

没有项目经验问题

因为刚毕业所以没有什么项目经验,为了弥补这一不足,我在网络上下载了很多网络搭建案例,然后将该案例通过模拟器配置出来,积累真实的项目经验。

通过在网络上观看一些博主发布的网络故障排查视频,能知道在现实网络中可能存在的常见问题以及排查思路

找工作

1234567年初好找,6789难CSP是代理集成商,卖设备的ASP是授权服务合作伙伴,卖服务不卖设备实习最好找CSP、ASP刷刷项目经验,刚开始不要要求高工资,先混项目经验,要熟悉整个项目,后面再跳槽推荐项目岗位 > 技术岗位,运维岗位太轻松刷不到经验(适合养老)招聘软件上搜:数通工程师、HCIE、HCIP、CCIE、售后技术支持、售前技术支持,少搜网络工程师

基础网络知识广播域/冲突域

...

软考网工中级-精简笔记

计算机基础硬件架构计算机硬件系统是冯诺依曼设计的体系结构,由运算器、控制器、存储器、输入/输出设备,五大部件组成,运算器和控制器组成中央处理器CPU

控制器&运算器

指令执行过程:取址、译码、执行

控制器:负责访问程序指令,进行指令译码,并协调其他设备,通常由程序计数器PC、指令寄存器IR、指令译码器、状态/条件寄存器、时序发生器、微操作信号发生器组成

程序计数器PC:用于存放下一条指令所在单元的地址(存地址)

指令寄存器IR:存放当前从主存读出的正在执行的一条指令(存指令)

指令译码器:分析指令的操作码,以决定操作的性质和方法

微操作信号发生器:产生每条指令的操作信号,并将信号送往相应的部件进行处理,以完成指定的操作

运算器:负责完成算术、逻辑运算功能,通常由算术/逻辑运算单元ALU、 通用寄存器(存中间状态计算结果)、状态寄存器、多路转换器构成

指令集RISC与CISCRISC精简指令集

对指令数目和寻址方式做精简,让指令的指令周期相同,更适合采用流水线技术,并行执行程度更好

广泛应用于小型机、移动终端设备

控制方式:绝大多数为组合逻辑控制,硬布线逻辑+微程序

流 ...

AHK快捷键隐藏桌面图标

使用方法环境声明

Windows11家庭中文版

AutoHotKey 2.0

使用方法

方法1:安装AutoHotKey v2.0后,将下方代码保存为.ahk格式,双击运行后使用对应的快捷键触发

方法2:使用.ahk编译后的.exe文件,双击运行后使用对应的快捷键触发,该方法不需要安装AutoHotKey v2.0环境就能使用

编译方法

如果需要自己编译可以使用下面的方法

右击.ahk文件,选择Compile Script(GUI),点击Convert,就会生成一个.exe的可执行文件

自启动

每次运行时都需要先执行脚本,可以将脚本或程序添加到系统自启动中

Win + R打开运行,输入shell:startup,将.ahk或.exe文件复制到该目录下即可

效果

快捷键触发快捷键Alt + Q隐藏或显示桌面图标

如果需要修改快捷键则参考https://zhuanlan.zhihu.com/p/348680863

以下代码引用至https://blog.csdn.net/qq_43442524/article/details/103744613

编译后的可以执行文件下 ...

华为HCIA学习笔记

网络基础MAC地址简介MAC地址由两部分组成,分别是供应商代码和序列号。前24(6)位代表该供应商的代码,由IEEE管理和分配,后24(6)位序列号由厂商自己分配

MAC地址会显示成16进制,如0A-00-27-00-00-05换算成2进制如下:

0

A

0

0

2

7

0

0

0

0

0

5

0000

1010

0000

0000

0010

0111

0000

0000

0000

0000

0000

0101

快速换算0 1 2 3 4 5 6 7 8 9 A(10) B(11) C(12) D(13) E(14) F(15)

1=1 10=2 100=41000=8

1

1

1

1

是否取值

8

4

2

1

取值所代表的数值

例如换算十六进制的A则算法为:A表示10,8+2=10,对照换算表为1010例如换算十六进制的B则算法为:A表示11,8+2+1=11,对照换算表为1011例如换算十六进制的F则算法为:A表示15,8+4+2+1=15,对照换算表 ...

ensp基本案例

该笔记是当时考《华为1+x网络系统建设与运维 中级》写的,现在共享出来希望可以帮到你们PS: 这只是个人笔记,可能有一些错误的地方,可以联系反馈

基本配置基础命令1undo terminal monitor # 关闭日志(烦人的提示信息)

…

第2章-网络交换技术端口绑定MAC地址

先进入需要绑定的端口,在该端口开启端口安全功能

再将计算机的MAC地址绑定到对应接口中(注意MAC地址4个为一组)

12345# 开启端口安全,并绑定数据[SW1-GigabitEthernet0/0/1]port-security enable[SW1-GigabitEthernet0/0/1]port-security mac-address sticky[SW1-GigabitEthernet0/0/1]port-security mac-address sticky 5489-98AE-1DC7 vlan 1

12345678910111213# 查看与端口对应的MAC地址(配置完才看得到)[Huawei]display mac-address MAC address table of slo ...

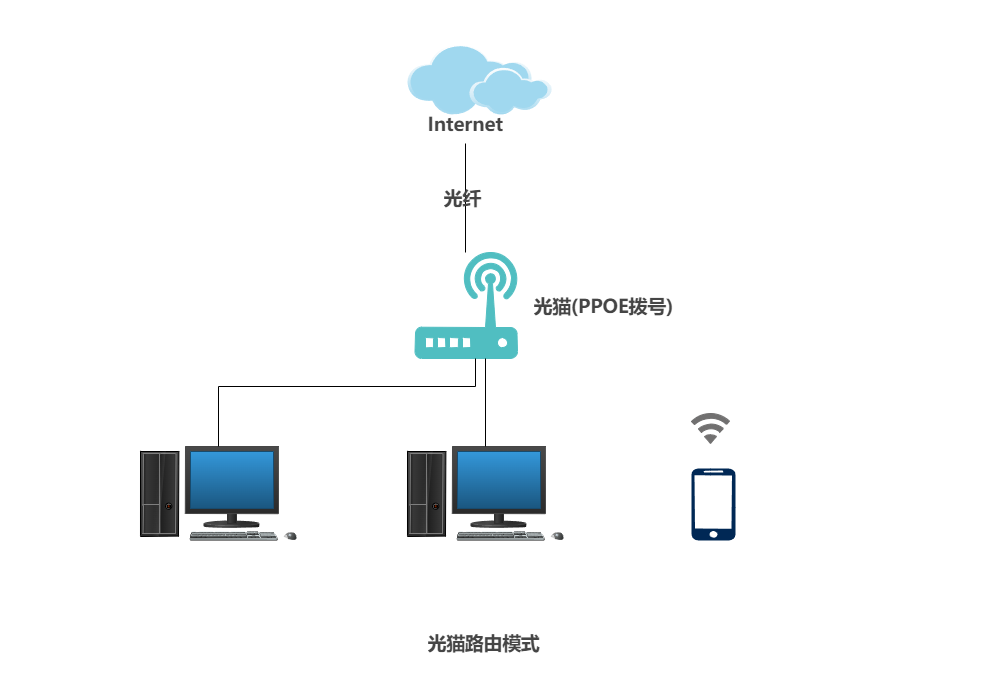

光猫路由改桥接

环境声明

光猫型号: 移动-吉比特H2-3带宽: 100M主路由: 斐讯K2p_A2主路由固件: 老毛子(H大)

路由模式光猫的模式默认为路由模式,既要将光信号转化为电信号或网络信号,又要处理数据(路由功能)。如果传输的数据量大、终端数量多、光猫性能拉跨,网络就会出现卡顿丢包等。这时候就可以将光猫改为桥接模式,让主路由拨号,光猫只负责光电信号转换,减轻压力

光猫设置

需要先获取到光猫的超级密码,再使用超级密码登录到光猫中

可以使用默认账号CMCCAdmin、密码aDm8H%MdA尝试登录如果登录不上就打电话给装宽带的师傅,问看看能不能要到光猫的超级密码(一般是不会提供的)再或者就是直接去海鲜市场找人帮忙破解光猫,获取到超级密码不想花钱就去网上找教程慢慢尝试,我就是直接找装宽带的师傅要的

使用超级密码登录到光猫后,再将光猫中的宽带用户名密码获取到

网页中的密码是加密的,可以使用浏览器的网页开发工具定位到密码框,将type="paswsword"中的password删掉,就可以看到明文密码了

将宽带设置中带INTERNET字样的连接,连接模式改为Brid ...

前端JS&JQuery基础

JS基本语法介绍ECMAScript基础语法

JavaScript的核心语法,ECMAScript描述了该语言的语法和基本对象

DOM文档对象模型

描述了处理网页内容的方法和接口

BOM浏览器对象模型

描述了与浏览器进行交互的方法和接口

使用JS行内JS

将JS代码写在html标签中

1234567891011<!DOCTYPE html><html><head> <meta charset="utf-8" /> <title>JS基础</title></head><body> <button type="button" onclick="alert('HelloWorld')">点我弹窗</button> </body></html>

内部JS

将JS代码写在html页面的script标签中,推荐写在head标签后

1234567891 ...

前端Html5&CSS3基础

该文章持续更新中…

Html基础语法标签单标签

12<标签名 /> // 无属性标签<标签名 属性名="属性值"> // 有属性标签

双标签

12<标签名></标签名> // 无属性标签<标签名 属性名="属性值"></标签名> // 有属性标签

标签分类分类

HTML中标签元素有三种类型: 块状元素、行内元素、行内块状元素

块级元素

元素都是从新的一行开始,并且其后的元素也另起一行

元素的高度、宽度、行高、顶部底部边距都可设置

元素宽度在不设置的情况下,是他本身父容器的100%,没有父容器则为整个屏幕

行内元素

和其他行内元素都在同一行,不会主动另起一行

元素的高度、宽度、行高、顶部底部边距不可设置

元素的宽度就是它包含的文字或图片的宽度,不可改变

行内块状元素

和其他行内元素都在同一行,不会主动另起一行

元素的高度、宽度、行高、顶部底部边距都可设置

整体结构

头部区域用于指定页面标题、脚本、样式文件、meta信息等

内容区域用于显示网页的内容 ...

Python-Pandas自动化办公

该文章持续更新中…

环境声明环境声明

系统: Windows10家庭中文版

硬件: 16G内存、8核CPU

Py版本: 3.7.6

Pandas版本: 1.3.5

Matplotlib版本: 3.3.4

强烈推荐学习视频: Python自动化办公社区

视频配套资料: 语雀-Python自动化办公

环境部署安装Pandas

12# 使用清华源加速下载pip install -i https://pypi.tuna.tsinghua.edu.cn/simple pandas

安装openpyxl

12# 使用清华源加速下载pip3 install pip install -i https://pypi.tuna.tsinghua.edu.cn/simple openpyxl

安装matplotlib

12# 使用清华源加速下载pip3 install pip install -i https://pypi.tuna.tsinghua.edu.cn/simple matplotlib

基本操作创建文件语法

写入数据时记得把目标文件关闭

to_excel()方法指定index=Fla ...

Python操作MySQL数据库

环境声明环境声明

系统: Windows10家庭中文版

硬件: 16G内存、8核CPU

Py版本: 3.7.6

pymysql版本: 1.0.2

Mysql版本: 5.7.26

环境部署安装pymysql

12# 安装pip install pymysql

验证环境

12import pymysqlprint(pymysql.__version__)

属性方法连接数据库

1234567891011121314# 连接数据库conn = pymysql.connect(host="主机地址", user="用户名", password="密码", port=服务端口, database="数据库名", charset="字符编码" )# 关闭连接数据 ...